Теперь о музыкальных коллекциях. Они большие, достигают в объемах сотен гигабайт и для хранения на смартфонах совсем не предназначены. И не потому, что не поместятся (объемы современных флешек весьма велики), а потому, что не нужно всё это носить с собой. В мобильном устройстве нужно не очень много самой отборной музыки.

Допустим, на компьютере вы коллекцию музыкальных файлов упорядочили. Как перенести ее часть на смартфон? Рыскать по списку каталогов и копировать некоторые на флешку? А если через некоторое время набор любимых песен радикально изменится — начинать этот утомительный процесс заново? Есть способ лучше.

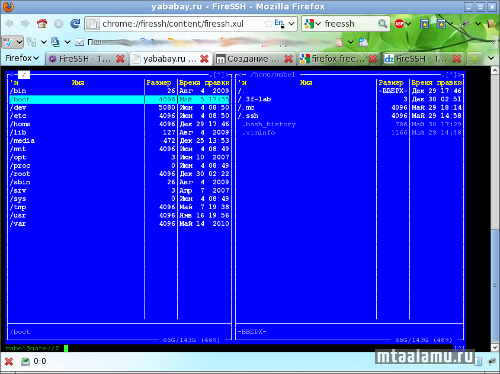

На компьютере, содержащем большую коллекцию музыки, действительно создается каталог Избранное, но помещаются туда не копии любимых папочек, а символические ссылки на них. Сделать это можно, например, с помощью Midnight Commander'a, причем времени занимает гораздо меньше, чем копирование, да и удалять ссылки не так «жалко», как полноценные файлы.

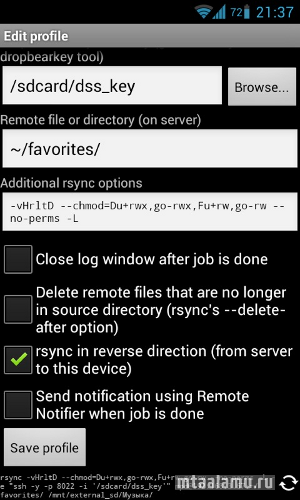

ТНа стороне телефона нужно установить приложение rsync. Хост, порт, ключ в настройках соединения настраиваются обычным образом. Добавить нужно лишь ключ -L (следовать по ссылкам) к строке параметров, да галочку «Копировать с сервера» (в смысле не на сервер) включить.

Всё, сохраняем настройки, запускаем процесс и через некоторое время выборка из полной коллекции на мобильном устройстве. Причем без всякой дрызготни с проводами и флешками.

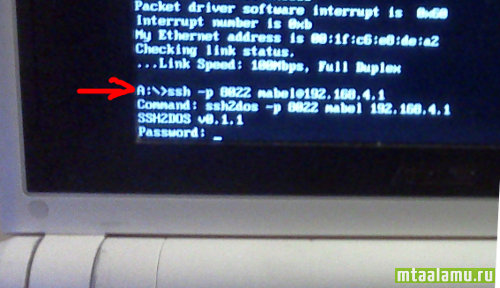

На стороне сервера должен быть, конечно, запущен ssh-демон, но в наших кругах это само собой разумеется.]]>